Các chiến dịch keylogger nguy hiểm đang lan rộng trên toàn cầu, nhắm mục tiêu vào Outlook Web Access (OWA)trên các máy chủ Microsoft Exchange dễ bị tổn thương. Ghi nhận cho thấy ít nhất 65 tổ chức tại 26 quốc gia đã trở thành nạn nhân, trong đó có nhiều đơn vị chính phủ và doanh nghiệp trong lĩnh vực công nghệ, công nghiệp và logistics.

Cách thức tấn công và cơ chế hoạt động của keylogger

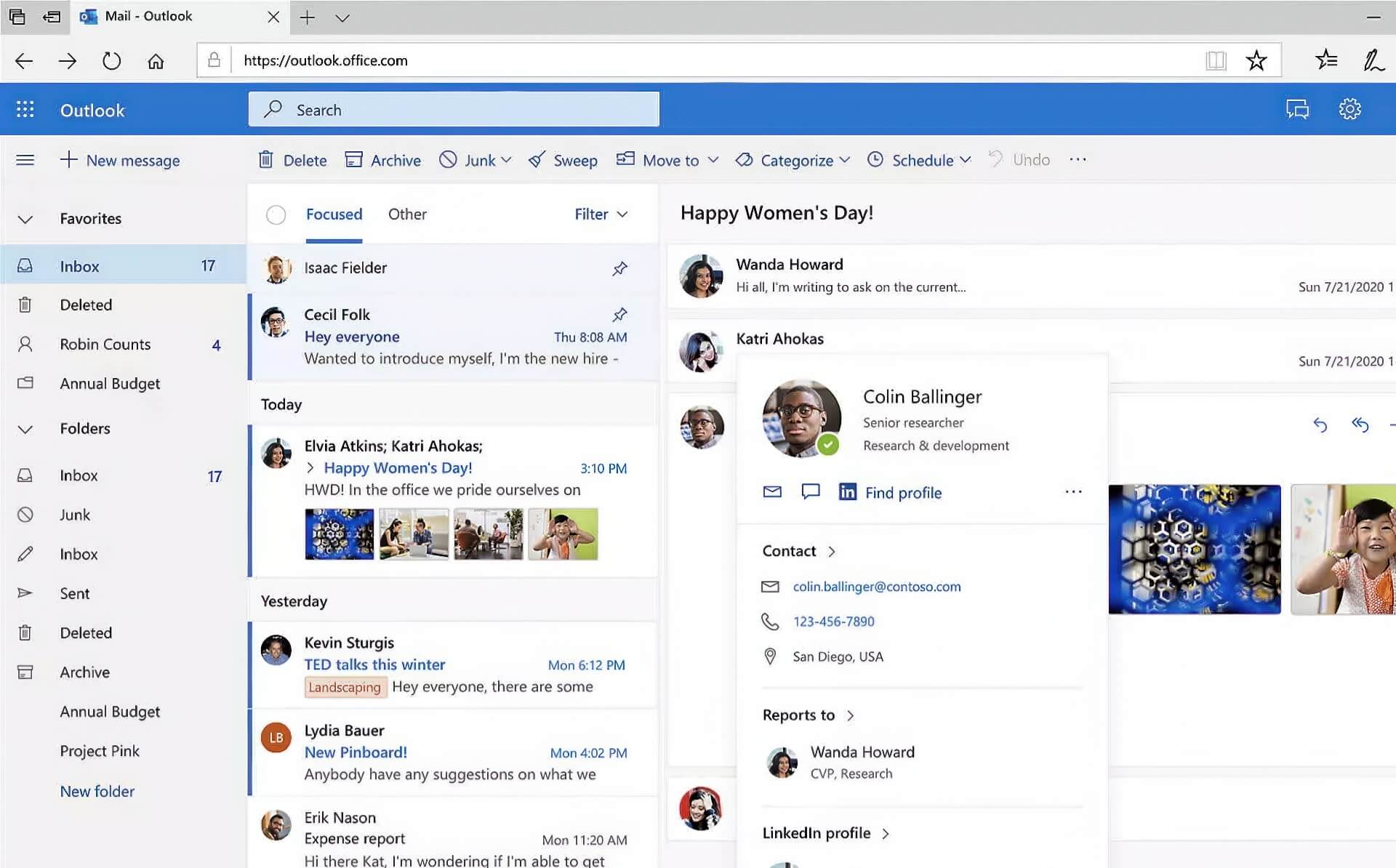

Tin tặc cài mã JavaScript keylogger trực tiếp vào trang đăng nhập OWA, từ đó ghi lại toàn bộ thông tin người dùng như tên đăng nhập và mật khẩu. Dữ liệu thu thập được có thể được lưu trữ cục bộ trên máy chủ (và truy cập qua internet) hoặc gửi đi từ xa qua các kênh như DNS tunnel, Telegram bot hoặc Discord server. Các chiến dịch này thường ẩn mình trong nhiều tháng, vượt qua được phần lớn hệ thống bảo mật truyền thống.

Để xâm nhập máy chủ, hacker khai thác các lỗ hổng nổi tiếng như ProxyLogon, ProxyShell, SMBGhost, hoặc thậm chí dùng kỹ thuật chưa từng công bố. Điều đáng lo ngại là nhiều máy chủ Exchange vẫn chưa được cập nhật bản vá, tạo điều kiện lý tưởng cho các cuộc tấn công tiếp diễn.

Các khu vực và tổ chức bị ảnh hưởng nặng nề nhất

Trong số các quốc gia bị ảnh hưởng, Nga, Việt Nam và Đài Loan nằm trong nhóm đứng đầu. Mục tiêu tấn công không chỉ là chính phủ mà còn gồm các công ty tư nhân lớn. Điều này cho thấy mức độ tinh vi và có chủ đích rõ ràng của các chiến dịch keylogger lần này.

Các chuyên gia cảnh báo, với cách thức cài mã vào chính giao diện OWA và truyền dữ liệu một cách bí mật, hacker có thể duy trì quyền truy cập lâu dài mà không bị phát hiện. Điều này tiềm ẩn rủi ro lớn về rò rỉ dữ liệu, mất quyền kiểm soát hệ thống, và thiệt hại an ninh mạng lâu dài.

Cảnh báo và khuyến nghị cho doanh nghiệp sử dụng Microsoft Exchange

Để phòng ngừa, các tổ chức cần:

- Xác định và xử lý triệt để các lỗ hổng bảo mật như ProxyLogon và SMBGhost.

- Tăng cường giám sát hệ thống, đặc biệt các trang đăng nhập OWA.

- Triển khai giải pháp bảo mật ứng dụng web nâng cao.

- Quét định kỳ mã độc trong các tệp xác thực và theo dõi hành vi bất thường.

Tóm lại: Các chiến dịch keylogger nhắm vào Microsoft Exchange đã bộc lộ lỗ hổng lớn trong công tác bảo mật của nhiều tổ chức. Việc cập nhật hệ thống, tăng cường giám sát và kiểm tra bảo mật định kỳ là tối quan trọng để giảm thiểu nguy cơ bị khai thác.